בואו נדבר על התרחיש שמדיר שינה מעיניו של כל CISO, אבל משום מה הרבה מנהלי IT מדחיקים אותו. השקעתם את הנשמה בחיזוק המחשב הארגוני (Hardening). קניתם את ה-EDR הכי יקר, חסמתם USB, הצפנתם את הדיסק (BitLocker), והתקנתם VPN. המחשב הזה הוא מבצר. בעידן של היום, חשוב גם להכיר פתרונות כמו jumpcloud שיכולים לשפר את אבטחת המכשירים והגישה בארגון.

ואז מגיע הערב. העובד בבית, המחשב הארגוני בתיק, והוא “רק צריך לבדוק משהו רגע” ב-Salesforce או בגישה ל-AWS. הוא ניגש למחשב הביתי – זה שהילד שלו הוריד בו טורנטים של משחקים כל הלילה ושהאנטי-וירוס בו פג תוקף ב-2019 – ומתחבר. בום. ברגע זה, כל השקעת ה-Security שלכם שווה לאפס. הסיסמה דלפה, ה-Session נחטף, או שהורדה נוזקה ישירות לתוך ה-SaaS הארגוני שלכם.

הבעיה: העולם עבר ל-SaaS, וההגנה נשארה על הברזלים

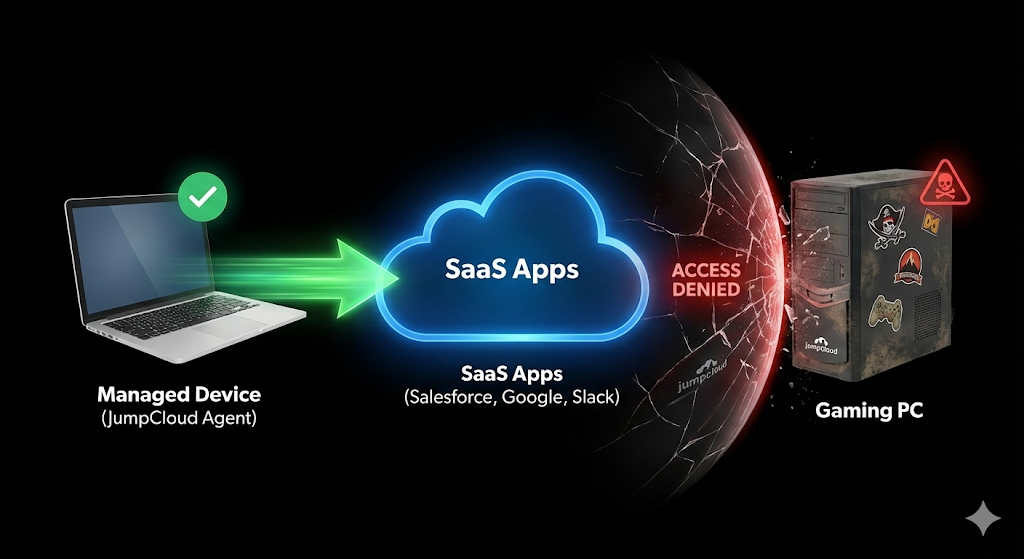

הבעיה הגדולה של ארגונים היום היא שהם מגנים על ה”קופסה” (המחשב הנייד) אבל המידע נמצא בענן. כאן בדיוק נכנס לתמונה ה-Game Changer של JumpCloud Conditional Access Policies.

במקום רק לנהל את המשתמש (“האם הסיסמה נכונה?”), ג’אמפ יודעת לשאול שאלה נוספת וקריטית: “האם המכשיר שממנו אתה מנסה להתחבר הוא מכשיר שאני מכיר ומנהל?”

הפתרון: Device Trust – אין כניסה לזרים

הפיצ’ר הזה מאפשר לנו להגדיר חוק פשוט אך עוצמתי עבור כל אפליקציה שמחוברת ב-SAML (כמו G-Suite, Office 365, Slack, Salesforce): אין Agent של JumpCloud על המחשב? אין כניסה.

זה לא משנה אם לעובד יש את הסיסמה הנכונה. זה לא משנה אם יש לו אפילו MFA בטלפון. אם הוא מנסה להתחבר ממחשב לא מנוהל (Unmanaged Device) – הדלת נעולה. בפעולה אחת פשוטה, חיסלנו 90% מסיכוני האבטחה של עבודה מרחוק:

- מניעת זליגת מידע למחשבים פרטיים: מסמכים רגישים לא יורדים למחשבים שלא בשליטתנו.

- חסימת Keyloggers ונוזקות: המחשב “של הילד” לא יכול לגשת למערכות הליבה.

שינוי תפיסה: מ-USB ל-Identity

בעבר, הפחד הגדול שלנו היה שמישהו יכניס Disk On Key נגוע בוירוס. היום? בואו נהיה כנים. חסמנו את ה-USB בארגון (וגם את זה JumpCloud עושה בקליק). ה-USB היום הוא כבר לא וקטור התקיפה המרכזי לוירוסים (בשביל זה יש EDR). ה-USB הוא היום בעיקר כלי ל-Insider Threat – עובד ממורמר שרוצה להעתיק מסד נתונים הביתה.

האיום האמיתי של 2026 הוא זהות ופישינג. התוקף לא מנסה לפרוץ את הפיירוול; הוא מנסה לגנוב את ה-Session של המשתמש. כשאנחנו מיישמים מדיניות של Trusted Devices בלבד, אנחנו הופכים את חייו של התוקף לגיהינום. גם אם הוא הצליח לעשות פישינג ולגנוב שם משתמש וסיסמה – הוא לא יכול להתחבר, כי אין לו את המחשב הפיזי המנוהל עם התעודה הדיגיטלית של הארגון.

השכבה הבאה: DLP (וזה לפוסט אחר)

אז סגרנו את הגישה הלא מורשית, וידאנו שרק מחשבים עם EDR פעיל נכנסים למערכת. האם אנחנו מוגנים ב-100%? לא. כי גם ממחשב מנוהל, העובד יכול להיכנס ל-Google Drive האישי שלו ולהעלות לשם קבצים. חסמנו את ה-USB כדי שלא יעתיקו פיזית, אבל “חור” האינטרנט עדיין קיים. כדי לסגור את הפינה הזו אנחנו צריכים פתרון DLP (Data Loss Prevention) והגנה על המייל, שיודעים לזהות ולחסום מידע רגיש שיוצא החוצה – אבל על זה נרחיב בפוסט הבא בסדרה.

לסיכום

ניהול סיכונים בעולם החדש זה לא “לקנות עוד אנטי וירוס”. זה ניהול ארכיטקטורה. השילוב של JumpCloud (Identity & Access) + Managed Device + EDR + Zero Trust הוא חליפת המגן האולטימטיבית. כל עוד אתם משאירים את הגישה ל-SaaS פתוחה לכל דפדפן בעולם – אתם זורקים את תקציב האבטחה שלכם לפח.